Zu den Auswirkungen gehören gängige Router, Open-Source-Komponenten, die zur Verbindung kritischer lokaler Netze in den Bereichen Energie, Gesundheitswesen, Verkehr und Notdienste eingesetzt werden

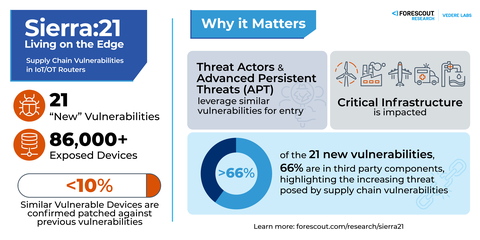

Forescout, ein weltweit führendes Unternehmen für Cybersicherheit, veröffentlichte heute "SIERRA:21 Living on the Edge", eine Analyse mit 21 neu entdeckten Schwachstellen in OT/IoT-Routern und Open-Source-Softwarekomponenten. Der Bericht, erstellt von Forescout Research Vedere Labs, einem führenden globalen Team, das sich der Aufdeckung von Schwachstellen in kritischen Infrastrukturen widmet unterstreicht das anhaltende Risiko für kritische Infrastrukturen und beleuchtet mögliche Abhilfemaßnahmen.

Diese Pressemitteilung enthält multimediale Inhalte. Die vollständige Mitteilung hier ansehen: https://www.businesswire.com/news/home/20231205116542/de/

Sierra:21 Infographic (Source: Forescout)

"SIERRA:21 Living on the Edge" befasst sich mit der Erforschung der AirLink-Mobilfunk-Router von Sierra Wireless und einiger seiner Open-Source-Komponenten wie TinyXML und OpenNDS. Sierra Wireless Router sind sehr populär eine offene Datenbank von Wi-Fi-Netzwerken zeigt 245.000 Netzwerke weltweit, die Sierra Wireless für eine Vielzahl von Anwendungen einsetzen. Sierra Wireless Router werden beispielsweise in Polizeifahrzeugen eingesetzt, die an ein zentrales Netzwerkmanagementsystem angeschlossen sind oder Überwachungsvideos streamen, in Fertigungsanlagen zur Überwachung von Industriegütern, in Einrichtungen des Gesundheitswesens zur Bereitstellung temporärer Konnektivität und zur Verwaltung von Ladestationen für Elektrofahrzeuge. Die 21 neuen Schwachstellen haben das Potenzial, lebenswichtige Kommunikationen zu unterbrechen, die negative Auswirkungen auf das tägliche Leben haben können.

Lesen Sie den Blog: Forescout Vedere Labs deckt 21 neue Schwachstellen auf, die OT/IoT-Router betreffen

Weitere Ergebnisse von Forescout Research:

- Die Angriffsfläche ist groß: 86.000 anfällige Router sind noch online. Weniger als 10 dieser Router sind nachweislich gegen bekannte Sicherheitslücken, die seit 2019 gefunden wurden, gepatcht.

- Zu den Regionen mit der höchsten Anzahl exponierter Geräte gehören:

- 68.605 Geräte in den USA

- 5.580 Geräte in Kanada

- 3.853 Geräte in Australien

- 2.329 Geräte in Frankreich

- 1.001 Geräte in Thailand

- Von den 21 Schwachstellen ist eine als kritisch (Common Vulnerability Scoring System CVSS-Wert von 9.6), neun als schwerwiegend und 11 als mittelschwer einzustufen. Diese Schwachstellen ermöglichen es Angreifern, Anmeldedaten zu stehlen, die Kontrolle über einen Router zu übernehmen, indem sie einen schädlichen Code einschleusen, auf dem Gerät verbleiben und es als ersten Zugangspunkt zu kritischen Netzwerken nutzen.

- Patches können nicht alle Probleme beheben. 90 Prozent der Geräte, die eine bestimmte Verwaltungsschnittstelle aufweisen, haben das Ende ihrer Lebensdauer erreicht, was bedeutet, dass sie nicht mehr gepatcht werden können.

- Es ist ein mühsamer Kampf, die Komponenten der Lieferkette zu sichern. Open-Source-Softwareelemente bleiben weiterhin unkontrolliert und vergrößern die Angriffsfläche kritischer Geräte, was zu Schwachstellen führt, die für Unternehmen nur schwer aufzuspüren und zu entschärfen sind.

"Wir schlagen heute Alarm, weil es nach wie vor Tausende von OT/IoT-Geräten gibt, die eine erhöhte Angriffsfläche bieten. Damit müssen wir uns befassen", rät Elisa Constante, VP of Research, Forescout Research Vedere Labs. "Schwachstellen, die sich auf kritische Infrastrukturen auswirken, sind wie ein offenes Fenster für bösartige Akteure in jeder Community. Staatlich geförderte Akteure entwickeln maßgeschneiderte Malware, um Router für Persistenz und Spionage zu nutzen. Cyberkriminelle nutzen Router und die zugehörige Infrastruktur auch als Proxys für Wohngebiete und zur Rekrutierung für Botnets. Unsere Entdeckungen bekräftigen die Notwendigkeit, das Bewusstsein für die OT/IoT-Edge-Geräte zu schärfen, die so oft vernachlässigt werden."

Sierra Wireless und OpenDNS haben Patches für die festgestellten Schwachstellen veröffentlicht. Da es sich bei TinyXML um ein eingestelltes Open-Source-Projekt handelt, werden die vorgelagerten Schwachstellen nicht behoben und müssen nachgelagert behandelt werden.

Weitere Informationen finden Sie im vollständigen Bericht "SIERRA:21 Living on the Edge", den Sie jetzt herunterladen können https://www.forescout.com/resources/sierra21-vulnerabilities.

Zusätzliche Quellen:

- Sehen Sie sich das On-Demand-Webinar an: https://www.brighttalk.com/central/account/616385/channel/13809/video/602171

- Gewinnen Sie mehr Einblicke von Forescout Research: Hacker greifen US-Wasseraufbereitungsanlage an Analyse und Auswirkungen

Über Forescout

Forescout Technologies, Inc. ist ein weltweit führendes Unternehmen für Cybersicherheit, das kontinuierlich alle verwalteten und nicht verwalteten vernetzten Cyber-Assets IT, IoT, IoMT und OT identifiziert, schützt und dabei hilft, die Compliance sicherzustellen. Seit mehr als 20 Jahren vertrauen Fortune-100-Unternehmen sowie Einrichtungen der öffentlichen Hand darauf, dass Forescout herstellerunabhängige, automatisierte Cybersicherheit in großem Umfang bietet. Die Forescout®-Plattform bietet umfassende Funktionen für Netzwerksicherheit, Risiko- und Gefährdungsmanagement sowie erweiterte Erkennung und Reaktion. Dank der nahtlosen Weitergabe von Informationen und der Koordination von Arbeitsabläufen über Ökosystempartner können Kunden Cyberrisiken effektiver verwalten und Bedrohungen abwehren.

Die Ausgangssprache, in der der Originaltext veröffentlicht wird, ist die offizielle und autorisierte Version. Übersetzungen werden zur besseren Verständigung mitgeliefert. Nur die Sprachversion, die im Original veröffentlicht wurde, ist rechtsgültig. Gleichen Sie deshalb Übersetzungen mit der originalen Sprachversion der Veröffentlichung ab.

Originalversion auf businesswire.com ansehen: https://www.businesswire.com/news/home/20231205116542/de/

Contacts:

Steve Bosk

W2 Communications für Forescout

forescout@w2comm.com

Carmen Harris

carmen.harris@forescout.com